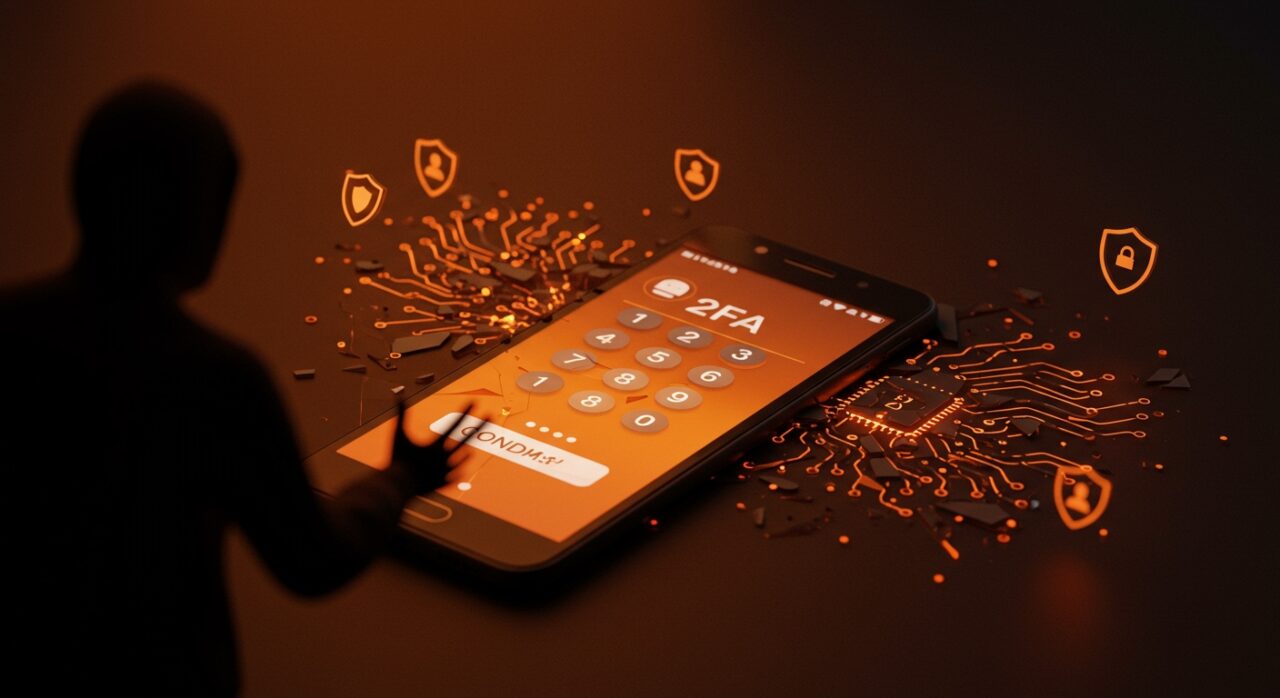

Nueva vulnerabilidad permite robar códigos 2FA en dispositivos Android

Una nueva vulnerabilidad denominada Pixnapping está afectando a dispositivos Android, permitiendo que aplicaciones maliciosas roben códigos de autenticación de dos factores (2FA), líneas de tiempo de ubicación y otros datos privados en menos de 30 segundos, sin requerir permisos especiales del sistema.

Cómo funciona Pixnapping

El ataque explota las APIs de Android y canales laterales gráficos para leer información sensible mostrada en la pantalla por otras aplicaciones. Los investigadores han confirmado su efectividad en dispositivos como los Google Pixel 6, 7, 8, 9 y el Samsung Galaxy S25, ejecutando versiones de Android desde la 13 hasta la 16.

El proceso se desarrolla en varias etapas:

- La aplicación maliciosa selecciona áreas específicas de la pantalla donde aparece información sensible

- Manipula el sistema de renderizado gráfico para inferir el contenido de los píxeles

- Reconstruye la información mediante reconocimiento óptico de caracteres (OCR)

Impacto en el ecosistema móvil

Esta vulnerabilidad representa una amenaza significativa para:

- Aplicaciones de autenticación como Google Authenticator

- Apps de servicios financieros y bancarios

- Mensajería privada y correos electrónicos

- Datos de localización y timeline de usuarios

Implicaciones para startups y desarrolladores

Para las startups que desarrollan aplicaciones móviles, esta vulnerabilidad plantea varios desafíos críticos:

- Necesidad de revisar las estrategias de autenticación implementadas

- Evaluación de riesgos en el almacenamiento y visualización de datos sensibles

- Consideración de métodos alternativos de autenticación más seguros

Medidas de mitigación recomendadas

Aunque actualmente no existe un parche oficial, se recomiendan las siguientes medidas:

- Implementar autenticación basada en hardware (FIDO2/WebAuthn) en lugar de códigos basados en apps

- Minimizar la exposición de información sensible en pantalla

- Mantener los dispositivos actualizados con los últimos parches de seguridad

- Evitar la instalación de aplicaciones de fuentes no confiables

Conclusión

Pixnapping representa una evolución significativa en las amenazas de seguridad móvil, destacando la importancia de mantener un enfoque proactivo en la seguridad de aplicaciones. Para startups y desarrolladores, es crucial mantenerse informados sobre estas vulnerabilidades y adaptar sus estrategias de seguridad acordemente.

Únete a nuestra comunidad y mantente al día sobre las últimas amenazas de ciberseguridad móvil