¿Qué sucedió realmente en Taiwán?

El 5 de abril de 2026, un estudiante universitario de 23 años detuvo 4 trenes de alta velocidad que circulaban a 300 km/h usando solo una laptop y una radio. La red ferroviaria de Taiwán quedó paralizada durante 48 minutos completos.

El atacante transmitió una señal de Alarma General falsificada al sistema de radio interno de Taiwan High Speed Rail Corporation. Los trenes recibieron la alerta de emergencia de máxima prioridad y activaron el frenado automático de emergencia.

Este incidente no fue un ataque de malware sofisticado. Fue una explotación de vulnerabilidades heredadas en sistemas de radio crítica: señales reproducibles, autenticación insuficiente y parámetros criptográficos que no se habían cambiado en 19 años.

👥 ¿Quieres ir más allá de la noticia?

En nuestra comunidad discutimos las tendencias, compartimos oportunidades y nos ayudamos entre emprendedores. Sin humo, solo acción.

👥 Unirme a la comunidad¿Qué es el protocolo TETRA y por qué es vulnerable?

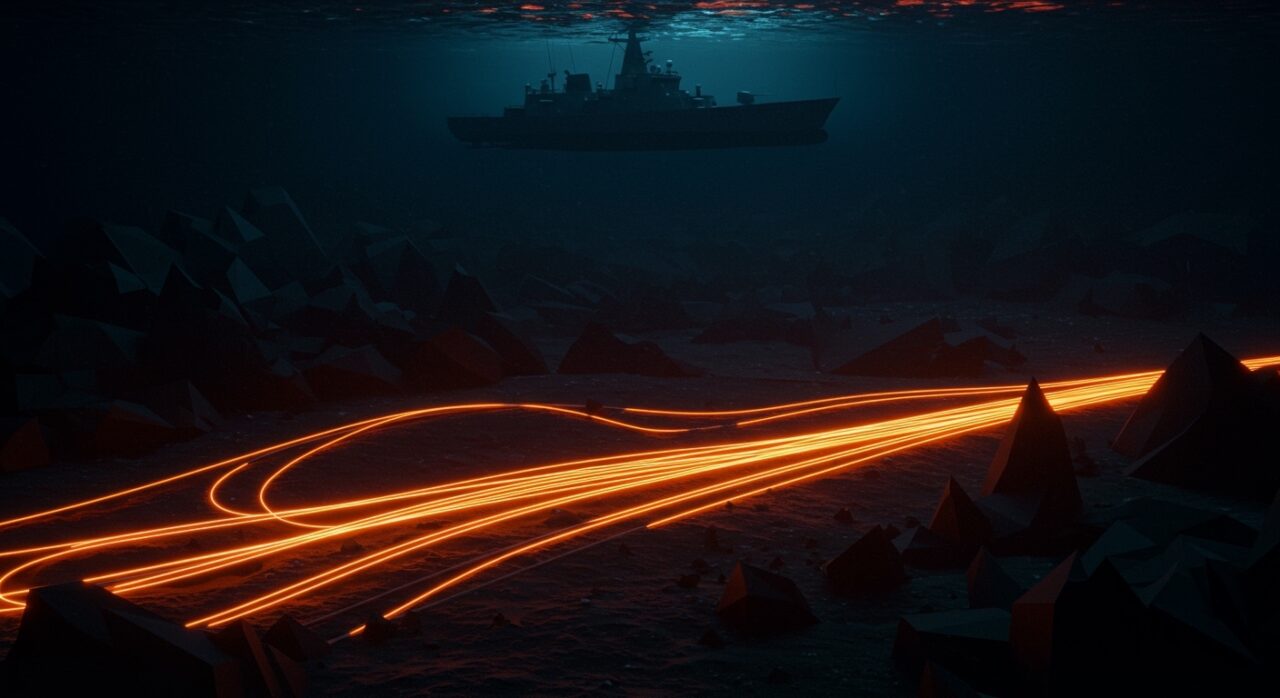

TETRA (Terrestrial Trunked Radio) es un estándar de radio digital profesional diseñado para comunicaciones críticas: policía, transporte, servicios públicos e industria. Se usa en sistemas donde la disponibilidad es prioritaria.

Las características de TETRA incluyen comunicación de voz y datos de baja latencia, redes trunked con canales compartidos, y soporte para prioridades y llamadas de emergencia. Sin embargo, el estándar se diseñó para ser robusto, no necesariamente para resistir atacantes con SDR (software-defined radio) y análisis moderno de radiofrecuencia.

En despliegues legacy, la seguridad se apoyó durante años en la obscuridad operativa y parámetros poco cambiados. Hay implementaciones con claves estáticas, claves de grupo poco rotadas o autenticación insuficiente. El ecosistema suele ser cerrado, lo que retrasa auditorías y endurecimiento de seguridad.

Si un atacante logra reproducir una trama, identificador o señal con suficiente fidelidad, puede inyectar mensajes falsos, provocar alarmas o forzar conmutación en sistemas integrados.

¿Cómo la deuda técnica se convierte en riesgo operacional?

La deuda técnica es el costo acumulado de decisiones pasadas: equipos que no se actualizan, software sin mantenimiento, protocolos viejos y cambios aplazados por costo o complejidad. En sistemas industriales, la prioridad histórica fue disponibilidad y estabilidad, no siempre hubo diseño seguro por defecto, y actualizar puede ser caro o arriesgado.

En el caso de Taiwán, los reportes señalan que el sistema llevaba 19 años operando con los mismos parámetros criptográficos. Esto permitió eludir hasta 7 capas de verificación. El resultado es el clásico problema de 'si funciona, no se toca', que en ciberseguridad se vuelve una debilidad estructural.

Los riesgos de claves viejas o estáticas incluyen reutilización prolongada que aumenta la probabilidad de exposición, claves de grupo compartidas donde basta una filtración para comprometer el conjunto, falta de rotación que impide limitar el alcance temporal de una brecha, y parámetros obsoletos con algoritmos o longitudes que ya no ofrecen margen suficiente.

En redes industriales y de transporte, cambiar claves exige ventanas de mantenimiento, puede romper compatibilidad con equipos antiguos y requiere coordinación entre fabricante, operador e integrador. Eso hace que muchas organizaciones pospongan la rotación durante años.

¿Qué significa esto para tu startup?

Si tu startup opera infraestructura crítica, maneja datos sensibles o depende de sistemas legacy, este incidente es una advertencia directa. La deuda técnica en infraestructura crítica no solo encarece el mantenimiento: se convierte en riesgo operacional y de seguridad pública.

Aquí hay 5 acciones concretas que puedes implementar:

- Realiza un inventario completo de todos los equipos, radios, controladores y versiones. Identifica dependencias entre OT, IT y sistemas de comunicación. Lo que no puedes inventariar, no puedes proteger.

- Establece rotación de claves criptográficas con周期 definido. Cambia claves y parámetros periódicamente, elimina credenciales compartidas cuando sea posible y adopta autenticación mutua fuerte.

- Segmenta redes estrictamente. Separa radio, control operacional, redes administrativas y sistemas de monitoreo. Reduce el radio de explosión si un componente cae.

- Implementa detección de spoofing e interferencia. Monitorea anomalías de radiofrecuencia, detecta balizas duplicadas y patrones no autorizados. Usa sensores RF donde el riesgo lo amerite.

- Programa pruebas de seguridad OT. Realiza evaluaciones de penetración autorizadas, simulacros de falla de comunicaciones críticas y red team especializado en sistemas industriales.

Para founders hispanohablantes que operan en LATAM o España, el desafío es particular: mercados con menos capital disponible pero con la misma exposición a riesgos. La clave es priorizar por impacto: identifica qué sistemas, si fallan, paralizan tu operación completa, y enfoca ahí los recursos de seguridad primero.

Casos similares en infraestructura crítica

El incidente de Taiwán no es aislado. En 2015 y 2016, ataques a la red eléctrica de Ucrania atribuidos a actores estatales provocaron cortes que afectaron a cientos de miles de usuarios. En 2021, Colonial Pipeline en EE. UU. paralizó operaciones de combustible con ransomware; la empresa pagó 4,4 millones de dólares en rescate según reportes públicos.

En 2019, Norsk Hydro en Noruega sufrió un ransomware que afectó la producción industrial, con pérdidas estimadas en decenas de millones de dólares. La lección común: la tecnología operacional heredada suele tener superficies de ataque poco revisadas.

Ataques y sabotajes de señalización, GPS, radio o sistemas de despacho han causado interrupciones en ferrocarriles de diversos países. Sistemas de telecomunicaciones industriales son vulnerables a spoofing, repetición de señales o acceso a canales de control no autenticados, especialmente relevantes en radio profesional, SCADA y entornos OT.

Impacto económico y reputacional

No hay una cifra oficial pública del costo total del evento en Taiwán, pero el impacto se puede cuantificar en múltiples dimensiones: 4 trenes detenidos, 48 minutos de interrupción total reportada, afectación en periodo de alta demanda, y costos por retrasos, reprogramación de servicio, personal, reputación, investigación forense, revisión de sistemas y eventual actualización de equipos legacy.

El impacto económico en infraestructura crítica se suele calcular por pérdida de ingresos por pasajero/hora, costo operativo del retraso, penalidades contractuales, costo de respuesta y remediación, e impacto reputacional y regulatorio. En el caso de THSR, que transporta alrededor de 82 millones de pasajeros al año, incluso una interrupción breve tiene consecuencias significativas.

Para startups, el aprendizaje es claro: el costo de prevenir es siempre menor que el costo de remediar. Una auditoría de seguridad preventiva cuesta una fracción de lo que cuesta una interrupción operacional, multas regulatorias o daño reputacional.

Conclusiones para founders

El caso de Taiwán muestra que infraestructura aparentemente moderna puede tener capas internas muy antiguas. TETRA y otros sistemas de radio profesional no son inmunes al abuso con SDR. La deuda técnica en OT/ICS puede traducirse directamente en interrupciones del servicio y riesgo público.

Para founders que construyen productos con componentes de infraestructura crítica, la lección es: la seguridad no es un feature, es un requisito fundamental. Si heredaste sistemas legacy, audítalos. Si construyes desde cero, diseña con seguridad desde el día uno.

En Ecosistema Startup hemos visto cómo founders hispanohablantes subestiman la deuda técnica hasta que un incidente los obliga a actuar. No esperes a que un estudiante con una laptop y una radio te enseñe dónde están tus vulnerabilidades.

¿Quieres acceder a recursos exclusivos de ciberseguridad para startups? Únete gratis a la comunidad de Ecosistema Startup, donde +10.000 founders comparten experiencias, herramientas y mejores prácticas para escalar con seguridad. Visita ecosistemastartup.com/comunidad

Fuentes

- https://thenextweb.com/news/taiwan-high-speed-rail-hacked-student-tetra-sdr (fuente original)

- https://tn.com.ar/tecno/novedades/2026/05/06/un-estudiante-hackeo-un-tren-de-alta-velocidad-en-taiwan-y-activo-alertas-de-emergencia/ (fuente adicional)

- https://blog.nivel4.com/ciberamenazas/hackeo-a-red-ferroviaria-en-taiwan-paralizo-trenes-de-alta-velocidad-durante-48-minutos-un-estudiante-detenido (fuente adicional)

- https://www.redeszone.net/noticias/seguridad/estudiante-hackea-trenes-alta-velocidad-taiwan/ (fuente adicional)

- https://www.q2bstudio.com/nuestro-blog/1747952/analisis-ciberataque-tren-taiwan-vulnerabilidades-infraestructuras-criticas-globales-implicaciones-seguridad-mundial (fuente adicional)

👥 ¿Quieres ir más allá de la noticia?

En nuestra comunidad discutimos las tendencias, compartimos oportunidades y nos ayudamos entre emprendedores. Sin humo, solo acción.

👥 Unirme a la comunidad