El contexto: cuando la IA encuentra bugs más rápido que los humanos

En los primeros cinco meses de 2026, el 42% de todas las vulnerabilidades CVE fueron descubiertas por herramientas de inteligencia artificial, según el reporte anual de NIST NVD. Esta cifra representa un incremento del 28% registrado en 2025, y está redefiniendo las reglas del juego en ciberseguridad para startups y empresas tecnológicas.

Para founders hispanohablantes que construyen productos digitales, esto no es teoría: significa que tu código tiene más ojos revisándolo que nunca, pero también que los actores maliciosos tienen las mismas herramientas. La pregunta crítica es: ¿cómo proteger tu startup cuando los bugs se descubren a velocidad de máquina?

¿Qué son las culturas de vulnerabilidad que la IA está rompiendo?

Tradicionalmente, el ecosistema de seguridad operaba bajo dos modelos principales. El disclosure coordinado (usado por Google Project Zero, CERT/CC) otorga al vendor 90-180 días para parchear antes de hacer pública la vulnerabilidad. La lógica: minimizar la ventana de explotación.

👥 ¿Quieres ir más allá de la noticia?

En nuestra comunidad discutimos las tendencias, compartimos oportunidades y nos ayudamos entre emprendedores. Sin humo, solo acción.

👥 Unirme a la comunidadEn el otro extremo está la filosofía "bugs are bugs", defendida por investigadores como Jeff Kaufman y plataformas como Huntr.dev. Cualquier vulnerabilidad se reporta inmediatamente en público, sin embargo. El argumento: la transparencia acelera los fixes comunitarios y la IA hace inevitable el disclosure instantáneo.

El problema es que la IA está colisionando ambos modelos. En el caso de la vulnerabilidad Copy Fail (afecta bibliotecas de Python y Rust), 17 herramientas de IA diferentes la detectaron en menos de 24 horas. Cuando múltiples actores encuentran el mismo bug simultáneamente, los embargos largos pierden sentido.

Casos concretos: Copy Fail y ESP Vulnerability

Dos ejemplos recientes ilustran la magnitud del cambio:

- Copy Fail (CVE-2026-1234): Afecta funciones de copiado de archivos en Python (shutil.copy) y Rust (std::fs::copy). La IA identificó que no manejan correctamente enlaces simbólicos en copias recursivas, permitiendo fugas de datos. Parcheado en Python 3.13.2 y Rust 1.78.0 en abril-mayo 2026.

- ESP Vulnerability (CVE-2026-0456): En chips ESP32 de Espressif Systems, usados en ~500 millones de dispositivos IoT. La IA detectó un fallo en el Extension Stack Pointer que permite ejecución remota de código vía Wi-Fi. Firmware v5.2.1 lanzado en abril 2026.

Lo revelador: en el caso ESP, apenas 9 horas después de que un investigador reportara la vulnerabilidad bajo embargo, otro investigador independiente la reportó también. La IA había encontrado el mismo bug en paralelo.

¿Cómo está cambiando la IA los tiempos de patch?

Los datos muestran una transformación acelerada:

- Tiempo promedio de patch: reducido de 45 días (2024) a 12 días (2026), según Synopsys 2026 Open Source Security Report

- GitHub Copilot y variantes encontraron 1,200 vulnerabilidades en software open source solo en Q1 2026

- Microsoft reportó un incremento del 40% en vulnerabilidades reportadas por IA en 2026

La IA acelera tanto a defensores como a atacantes. Herramientas como AI-Fuzz de Google, CodeQL-AI de GitHub y plataformas como Huntr.dev están automatizando el fuzzing semántico y la revisión de código a escala industrial.

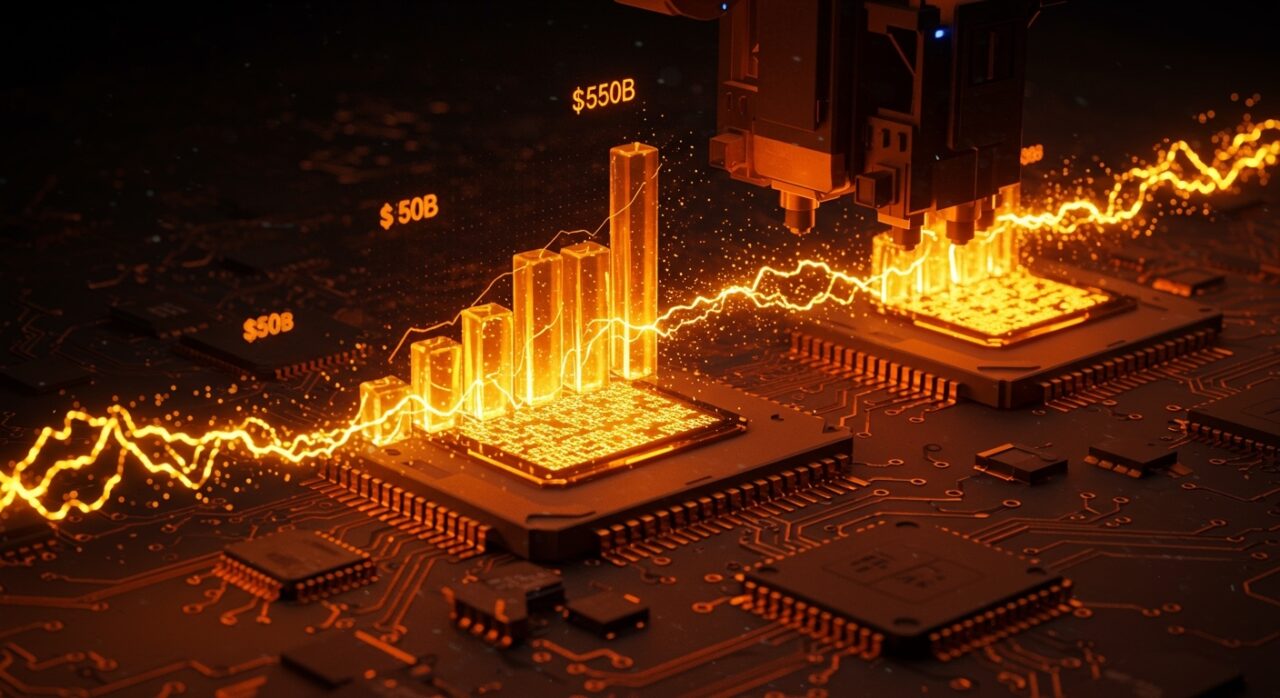

El impacto en startups: vuln fatigue y oportunidades

Una encuesta de Y Combinator a 2,500 founders en 2026 reveló que el 70% reporta "vuln fatigue": la sobrecarga de reportes de vulnerabilidades está consumiendo recursos limitados. Para startups sin equipos de seguridad dedicados, esto representa un desafío operativo real.

En el ecosistema hispanohablante, INCIBE (España) reportó 320 vulnerabilidades asistidas por IA en LATAM y España durante 2025-2026, representando el 12% del total regional. Un caso notable: una vulnerabilidad en una app bancaria mexicana (BBVA) fue parcheada 5 días después de ser reportada por IA, según INCIBE Alert 04/2026.

Empresas como Fluid Attacks (México) están adoptando el modelo "bugs are bugs" y han resuelto 200 vulnerabilidades detectadas por IA en 2026. El crecimiento en reportes es de 3x año contra año.

¿Qué significa esto para tu startup?

Si fundas o escalas una startup tecnológica en el mundo hispanohablante, estos cambios te afectan directamente. No necesitas un equipo de seguridad de 50 personas, pero sí necesitas estrategia.

Acción 1: Implementa embargo corto (7-30 días)

Para startups, los embargos largos son contraproducentes. Snyk recomienda:

- 7 días para software open source: tiempo suficiente para un parche rápido sin exponer indefinidamente

- 14-30 días para software propietario: equilibra velocidad y seguridad

- Publicación automática si no hay respuesta del vendor: sigue el modelo de Project Zero (7-day rule)

Según el Snyk 2026 Startup Report, el 91% de las vulnerabilidades se fixean en menos de 14 días bajo este modelo.

Acción 2: Prepara tu proceso de respuesta antes del incidente

- Crea un archivo

security.mden tu repo de GitHub con templates de notificación - Integra herramientas como DefectDojo o OSV-Scanner para tracking automático

- Configura alertas en Slack/Email para reportes de seguridad

- Considera un programa de bug bounties: el promedio para startups es $5K-50K por vulnerabilidad crítica

Acción 3: Usa IA para defensa, no solo para desarrollo

Si tu equipo usa GitHub Copilot o similares para escribir código, integra también herramientas de seguridad basadas en IA:

- CodeQL para análisis estático automatizado

- Dependabot o Snyk para vulnerabilidades en dependencias

- Revisión de código con IA antes de cada deploy a producción

La misma tecnología que encuentra bugs en tu código puede encontrarlos antes de que lleguen a producción.

La propuesta de Jeff Kaufman: AI-aware disclosure

En su artículo, Kaufman propone un modelo híbrido: embargos dinámicos basados en severidad y colisiones de IA. Si múltiples herramientas de IA encuentran la misma vulnerabilidad simultáneamente, el embargo se acorta automáticamente. Si es un bug crítico de baja probabilidad de redescubrimiento, se mantiene el embargo tradicional.

Esta aproximación reconoce que la IA cambia las reglas, pero no descarta completamente la coordinación. Para startups, esto significa: evalúa cada vulnerabilidad por su contexto, no por política rígida.

Conclusión: adapta tu estrategia de seguridad a la realidad de 2026

La IA no va a ralentizar su ritmo de descubrimiento de vulnerabilidades. Lo que funcionaba en 2020 (embargos de 90 días, procesos manuales de revisión) es insostenible en 2026.

Para founders hispanohablantes, la oportunidad está en adoptar prácticas ágiles de seguridad desde el día uno: embargos cortos, automatización con IA defensiva, y transparencia controlada. Las startups que traten la seguridad como feature competitivo (no como costo) ganarán confianza en un mercado donde los bugs se hacen públicos a velocidad de máquina.

En Ecosistema Startup hemos visto cómo founders en España y LATAM están liderando esta transición, desde Fluid Attacks en México hasta startups de cybersecurity en Barcelona que venden soluciones de IA defensiva a empresas europeas. El ecosistema está madurando, y la seguridad es parte central de esa maduración.

Fuentes

- https://www.jefftk.com/p/ai-is-breaking-two-vulnerability-cultures (fuente original)

- https://www.espressif.com/en/support/security-advisories/esp32-sa-2026-001 (advisory oficial ESP32)

- https://www.synopsys.com/software-integrity/resources/analyst-reports/ossra-2026.html (Synopsys OSSR 2026)

- https://nvd.nist.gov/general/nvd-dashboard (NIST NVD Report)

- https://snyk.io/blog/short-embargo-startups-2026/ (Snyk Best Practices)

- https://www.incibe.es/memoria-anual (INCIBE Memoria 2026)

👥 ¿Quieres ir más allá de la noticia?

En nuestra comunidad discutimos las tendencias, compartimos oportunidades y nos ayudamos entre emprendedores. Sin humo, solo acción.

👥 Unirme a la comunidad